AppGuard (アップガード)

エンドポイントセキュリティ

ゼロトラストエンドポイントセキュリティ

マルウェアの検知・駆除は行わず、攻撃自体をブロックして無効化します。

市場動向とセキュリティ脅威

アンチウイルスでは守り切れない

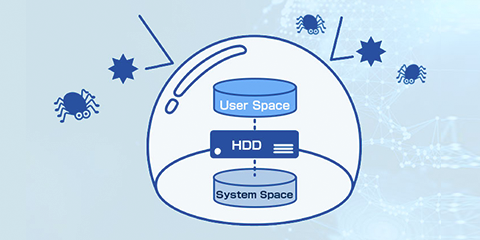

PCに標準搭載されている正規ツールを利用した攻撃や、実行ファイルを持たないファイルレスマルウェアは「マルウェアフリー」と呼ばれ、アンチウイルスでは検知が難しいとされています。

マルウェアフリーの代表、「Emotet」や「ランサムウェア」

マルウェアフリーを利用し、急拡大していった「Emotet」。攻撃の仕掛け方も巧妙化しており、気付かずファイルを開いてしまうケースも珍しくありません。感染すると、重要な個人情報や企業秘密を盗まれ、さらにランサムウェアなどの強力なマルウェア感染被害にも発展する恐れもあります。

複雑化する攻撃に対して

【ゼロトラストモデル】の需要が増加

テレワーク、クラウドサービス、社外コミュニケーションの増加で従来のセキュリティ対策では対処しきれいないケースが増加。エンドポイントセキュリティ対策は優先すべき事項になっています。

複雑化する攻撃に対して【ゼロトラストモデル】の需要が増加

テレワーク、クラウドサービス、社外コミュニケーションの増加で従来のセキュリティ対策では対処しきれないケースが増加。

エンドポイントセキュリティ対策は優先すべき事項に。

| 順位 | 攻撃内容 | 主なインシデント・ケース | 昨年順位 | マルウェア関連 |

|---|---|---|---|---|

| 1位 | ランサムウェアによる被害 |

|

1位 | ◎ |

| 2位 | 標的型攻撃による機密情報の窃取 |

|

2位 | ◎ |

| 3位 | サプライチェーンの弱点を悪用した攻撃 |

|

4位 | ○ |

| 4位 | テレワーク等のニューノーマルな働き方を狙った攻撃 |

|

3位 | ◎ |

| 5位 | 内部不正による情報漏洩 |

|

6位 |

参考情報:独立行政法人情報処理推進機構(IPA).情報セキュリティ10大脅威2022.2022-1-27

マルウェアを防ぐ方法

従来型エンドポイントセキュリティ製品の課題

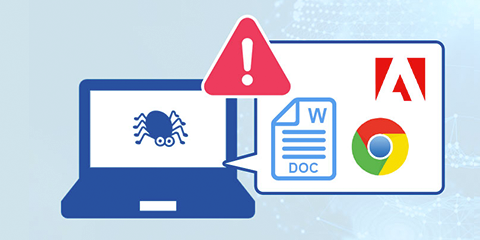

これまで主流の検知型のエンドポイントセキュリティは、過去の情報に基づいたファイル・振る舞いのパターンマッチングで脅威を検知しており、

新種のマルウェアなど未知の脅威を防ぐことができません。

![]()

従来型アンチウィルス製品(EPP)

マルウェアによる攻撃を水際で防ぐシグニチャ(定義ファイル)ベースで既知の脅威に効果を発揮する

対応した定義ファイルがなければ検知できない

![]()

次世代型アンチウィルス製品(NGAV)

マルウェアによる攻撃を水際で防ぐ”機械学習”・”振る舞い検知”・”サンドボックス”機能等を駆使し、亜種のマルウェア検知にも対応

未知のマルウェアに対応できない

![]()

EDR製品

エンドポイントで脅威を検知して、対応を支援するエンドポイントの脅威の動きを可視化し、ハッキング活動の検知・観察や記録・攻撃遮断を行う

侵入を前提とした対策 / 感染自体を防ぐことはできない

新設計“ゼロトラスト型エンドポイントセキュリティ” が

が

従来の防ぎ方では通用しない攻撃に対する解決します。

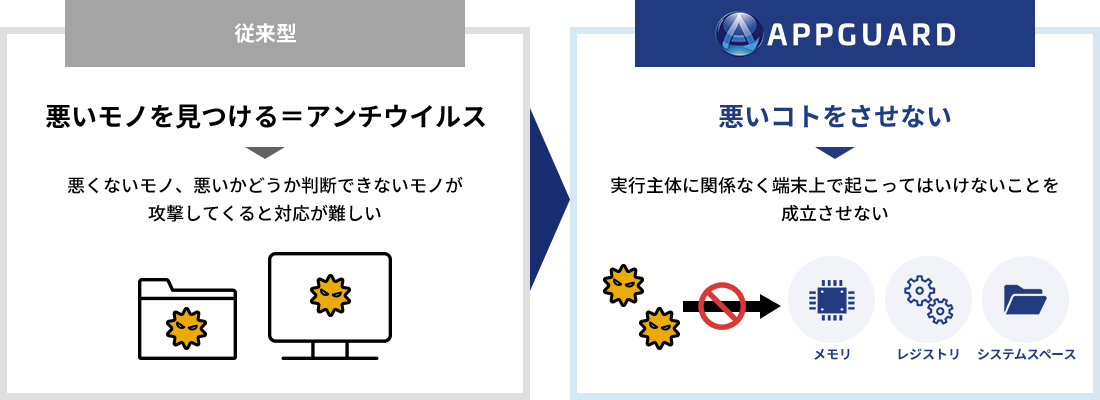

AppGuardはマルウェアを検知して駆除するのではなく、攻撃自体をブロックして無効化します。

万が一、悪意のあるプログラムに侵入されても、決して悪さをさせません。

ゼロトラスト型エンドポイントセキュリティ「AppGuard® 」

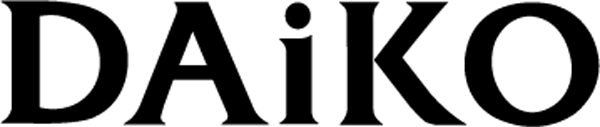

“侵入されても発症させない”のがAppGuard®です

AppGuardはマルウェアの攻撃に対してゼロトラスト型エンドポイントセキ ュリティを実現するソリューションです。 AppGuardは定義ファイルを持っていません。 マルウェアかどうかを判断す るのではなく、OSに害のある動きをブロックして無効化します。万が一、悪意のあるプログラムに侵入されても、決して悪さをさせません。

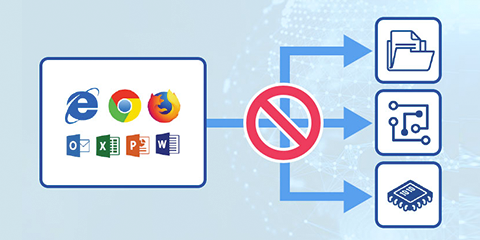

AppGuardを構成する3つの機能

アプリケーションの起動制御

ユーザースペース・システムスペースそれぞれに対するルールを設定し、不正なプログラムの起動・設置を制御します。

ハイリスクアプリからの起動制御

攻撃のふみ台にされやすいアプリをハイリスクと定義し、そのアプリからシステムを侵害するような動作を禁止します。

保護ポリシーの自動継承

定義された保護ポリシーを子・孫プロセスに自動的に継承することにより最低限のポリシー設定での管理を可能にします。

従来型製品との違い

製品ラインナップ

300名以上の企業・団体さま向け統合管理可能なエディション

・クラウドベースの管理コンソールによる一元管理

・オンプレミスでの自社インフラにあわせた運用

どちらにも対応できます。

環境に合わせた柔軟なグループ管理・個別設計が可能です。

300名以下の企業・団体さま向け統合管理可能なエディション

一般的に利用されているアプリケーションやツールについては発行元情報が既に登録されています。

AppGuard Enterpriseの統合管理機能とAppGuard Soloの手軽さを兼ね備えたエディションです。

専任の情報システム管理者が不在の企業・団体さま向けスタンドアロン型エディション

一般的に利用されているアプリケーションやツールについては発行元情報が既に登録されています。

PCヘインストールするだけで「簡単」にマルウェアを封じ込め、システムの安全性を確保します。

Windowsサーバのセキュリティに特化した革新的なセキュリティ製品

ロックダウン型防御により、サーバ固有のサービスを悪用した窃取・削除・暗号化を阻止します。

Enterprise・SBEと合わせて統合管理が可能です。