マルウェアによる攻撃など、サイバー攻撃が活発化している2020年。情報資産を守るためのものである「ウイルス・マルウェア対策ソフト」のほぼすべてに共通した脆弱性が発見され、物議を醸しています。この脆弱性は、ウイルス・マルウェア対策ソフトがOSを破壊してしまう、という衝撃的なものです。何故このような事態が発生し、今後どのような防御策が望まれるのでしょうか。本記事では、その原因と対策法をご紹介します。

ページコンテンツ

「ウイルス・マルウェア対策ソフトを利用したサイバー攻撃」とは?

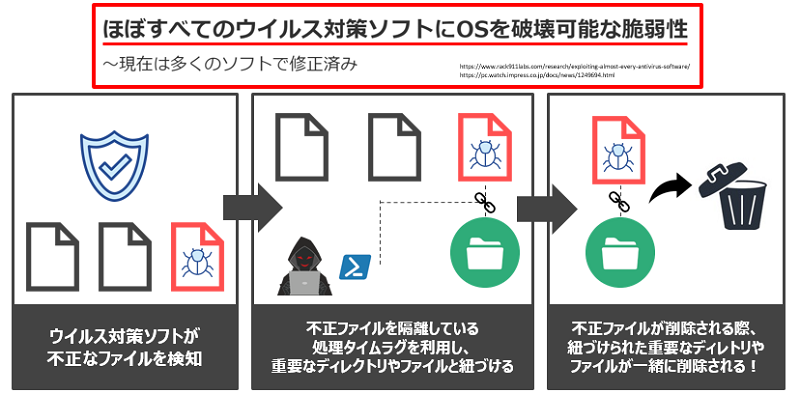

2020年4月、米・サイバーセキュリティ会社RACK911 Labsによって、ウイルス・マルウェア対策ソフトの脆弱性が発表されました。これは、Windowsの「ディレクトリジャンクション」、あるいはmac OS/Linuxの「シンボリックリンク」にみられるディレクトリ・ファイル間を結びつける機能を悪用したものです。

例えば、ウイルス・マルウェア対策ソフトが脅威を含むファイルを検知したとします。その際に脅威を検知したファイルの削除や隔離が行われるわけですが、その処理の間にはわずかなタイムラグが生じます。ここでサイバー攻撃者はローカルユーザーやマルウェアを通じて、この「タイムラグ」と「ウイルス・マルウェア対策ソフトが持つ特権」を利用し、前述の「ディレクトリジャンクション」や「シンボリックリンク」を悪用。この脆弱性を利用することでファイル同士の競合状態を作り出し、重要なファイルやディレクトリをウイルス・マルウェア対策ソフトに削除させるなどOSの破壊を行わせてしまうのです。

同社によると、ほぼすべてのウイルス・マルウェア対策ソフトでこの悪質な行為を再現できたといいます。2018年の秋頃からソフトウェアベンダー各社に通知を始めたため、現在はこの脆弱性は解消されつつあるようです。

しかし、ウイルス・マルウェア対策ソフトによる自己破壊と呼べるような脆弱性は、一度実行されてしまうと取り返しのつかない事態を招きます。加えて、サイバー攻撃者やマルウェアといった脅威とセキュリティ対策はいたちごっこと言われているため、セキュリティに対する根本的な対策アプローチを変えない限り、同じような事態が起きないとも言い切れません。

では今後、各企業においてはどのような対策が求められるのでしょうか。

ウイルス・マルウェア対策ソフトの脆弱性に有効な対策は?防御構造を見直そう

今回発見された脆弱性を踏まえると、情報資産のセキュリティ対策を確実なものにしたいならば、防御構造を根本的に見直すことも検討すべきでしょう。考えられるアプローチは、次の2つです。

対策ソフト以外の防御方法:「不正動作の遮断」を加える

ウイルス・マルウェア対策ソフトの脆弱性対策1つ目は、不正動作を検知し、その動作を遮断するための仕組みです。

今回のように、ウイルス・マルウェア対策ソフトが悪用されてしまった場合、OSの破壊を食い止めるためにはその誤不正動作自体をシャットアウトするといった対策をする必要があります。これはアンチウイルスの発想とは異なるため、たとえ対象がウイルス・マルウェア対策ソフトではなくても、何らかの対応を行うことを意味します。

また、既に広く知られているように、ウイルス・マルウェア対策などのアンチウイルス製品は「過去に発見された脅威データ」を元にマルウェア検知を行っているため、完全に未知のマルウェアを防ぐことはできません。近年はAIを活用することで既知のマルウェアとそれに類似するものを検知する技術(NGAV)も登場していますが、ここで対象としているものもあくまで「類似のマルウェア」という域を出ていません。つまり、過去に発見されたマルウェアの亜種を防ぐことができても、完全に未知のマルウェアを防ぐことは難しいのです。

未知のマルウェアを検知できなければ、マルウェアが防御網を突破する、いわゆる”すりぬけ”も発生しかねません。だからこそ、マルウェアかそうでないかを見分けるのではなく、不正な動作を見せたプログラムに着目し、その動作を遮断する対策を講じることが大切といえます。

対策ソフトでは防げない・・・不正な動作をいかにして止めるか?

ウイルス・マルウェア対策ソフトの脆弱性対策2つ目は、マルウェアやプログラムによって不正な動作を開始したプログラムをいかにして止めるか、という視点です。たとえ不審な挙動を見せるプログラムを検知しても、その行為を的確に止めることができなければ意味がありません。

そこで最適な仕組みが、OSプロテクトという機能を兼ね備えた「AppGuard」です。AppGuardは、動作開始したマルウェア等のプログラムを制止することのできる新発想の仕組みです。

この技術を活用すれば、自社の理想を形にしたセキュリティ体制を実現することが可能になります。

自社にとって理想の防御構造を考える

当然ながらセキュリティにかけられる予算には限りがあるため、運用コストと費用の最適なバランスを考え、実現可能な防御構造を組み立てる必要があります。そこで検討したいのが、既に多くの企業で実施されている「アンチウイルスソフト+OSプロテクト」という組み合わせです。

ここでは、アンチウイルスソフトが第一の防御壁としての役割を担い、そこで”すりぬけ”が発生した場合の最後の砦として「AppGuard」を機能させます。OSプロテクトではシステムの正常な動作とデータを守ることができるため、万が一の場合にも業務を停止するような事態を回避することができるのです。

「AppGuard」なら、上記のようなウイルス・マルウェア対策ソフトの脆弱性を狙った攻撃にも、「正常な動作とデータを守る」ことで、マルウェアの攻撃を作動させない形で対策することができます。

もちろん、システムの正常な動作とデータを守るのみならず、正確な状況や事故の報告が求められる場合には「EDR(Endpoint Detection and Response)」の活用が必要です。しかし、そこには多大な費用が求められることから、運用コストと費用のバランスを保つうえでは選びづらい方法といえます。

最も重要視すべきは、プログラムの不正な動作を遮断させ、重要システムの動作と情報資産を守り抜くこと。変化の激しい時代だからこそ、メリハリの利いた防御構造を組み立てることで、ポイントを押さえたセキュリティ対策を講じていきましょう。

マルウェアが動いても「感染させない」。

不正な動作をすべてシャットアウトする新型セキュリティ「AppGuard」については、下記よりご覧いただけます。