企業・組織を狙ったサイバー攻撃が毎⽇のように⾏われ、私たちは気づかないうちにその脅威にさらされています。近年では堅固なセキュリティ体制を構築している⼤企業への攻撃が簡単には成功できないことから、まずは取引先の中⼩企業が狙われるケースが増えています。

「⾃社には攻撃者に狙われるような情報がないから、サイバー攻撃とは無縁」と⾔える時代ではありません。そこで、「⼩さな中⼩企業とNPO向け情報セキュリティハンドブック(以下、情報セキュリティハンドブック)」を作成・公開されている、内閣サイバーセキュリティセンター(NISC)の⼭内智⽣⽒に「情報セキュリティハンドブック」発⾏の⽬的と活⽤⽅法、企業・組織が対応すべき最低限必要な対策についてお話を伺いました。

内閣官房内閣サイバーセキュリティセンター(NISC)

副センター長内閣審議官

山内智生氏

–

1989年旧郵政省⼊省。2018年8⽉より現職。現職にて、サイバーセキュリティ戦略本部事務局を担当。現職就任前、同センター参事官として、2018年7⽉に閣議決定されたサイバーセキュリティ戦略のとりまとめ、サイバーセキュリティ基本法の改正を担当。この改正法に伴い、官⺠の枠を越えた情報共有を⾏うサイバーセキュリティ協議会の設⽴も担当。総務省では、第4世代移動通信システム、多⾔語翻訳など情報通信関係の研究開発、携帯電話や無線LANの技術基準の策定などの電波監理を主に担当。

ページコンテンツ

セキュリティ対策は自組織の現状を知ることから始めてください

NISCの役割についてお聞かせください

NISCは2014年11⽉に成⽴した「サイバーセキュリティ基本法」に基づき、わが国全体のサイバーセキュリティ政策を遂⾏する機関として、2015年1⽉に設置され、国のサイバーセキュリティ政策に関する計画や⽴案、技術動向などの調査、研究分析などを⾏っています。

近年、⽣活のあらゆる部分にITが浸透し、すでに社会基盤としても、企業・組織の経済活動においても必要不可⽋なものとなっています。ITの重要性が増したことで、障害が発⽣した際の国⺠⽣活や経済活動への打撃は計り知れず、サイバーセキュリティを確保することは早急に解決しなければならない課題です。

NISCは安全で安⼼なサイバー空間の創出に向け、⽇本のサイバーセキュリティ問題に取り組む政府の組織として広く情報発信を⾏い、国と企業・組織との橋渡しの役割も担っています。

「情報セキュリティハンドブック」を発⾏された⽬的についてお聞かせください。

中⼩企業では、セキュリティ対策を担う情報システム部⾨が1名体制だったり、専任の担当者が配置されず、総務などほかの業務と兼務されていることが多いという状況があります。そのため、現状の対策を強化したいがどこから⼿をつけたらいいのかわからないと伺うことがあります。

独⽴⾏政法⼈情報処理推進機構(IPA)が、中⼩企業向けにセキュリティ対策の体制作りを中⼼とした「中⼩企業の情報セキュリティ対策ガイドライン」を発⾏しています。このガイドラインはよくまとまっていますが、実際に技術的な対策を進めるにはセキュリティの知識があるなど、ある程度詳しい⽅が不可⽋となります。

そこで、それ以前のセキュリティの「セ」からスタートできることを⽬的に「情報セキュリティハンドブック」を発⾏しました。イラストを多⽤してわかりやすく解説していますので、まだ読んだことのない⽅はぜひご覧ください。

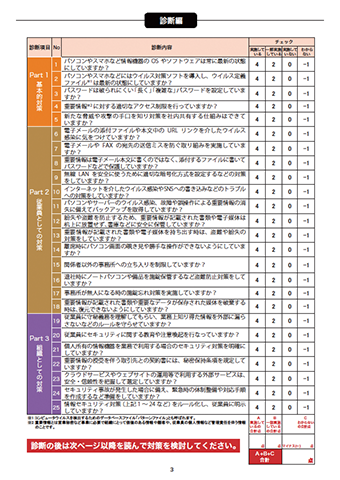

セキュリティ対策の強化について「どこから⼿をつけるか」ですが、⾃組織の状況を知ることから始めていただくようお願いします。「情報セキュリティハンドブック」の43ページで、「中⼩企業の情報セキュリティ対策ガイドライン」の「5分でできる⾃社診断の25項⽬」について触れています。

まずはこちらを使って⾃組織のセキュリティレベルを知り、セキュリティの⽳を埋めるために必要な対策を検討します。健康診断や⼈間ドックの⽬的が「健康でいること」であるように、セキュリティレベルのチェックで⾃社のセキュリティ対策を「最低限安全なレベル」にしていただきたいと思います。

⼈間の体は、どこが悪いのかわからなければ、どこを治療するべきかわかりません。同様にセキュリティ対策もどこに⽳があるかわからなければ、本当に必要な対策ができません。悪いところがわかれば適切な治療が施せるように、セキュリティも現状を「診断」することで適切な対策が効率的に⾏えます。

| 中小企業の情報セキュリティ対策ガイドライン | |

|

|

最⼤のセキュリティホールは⼈と⾔われますが、従業員へのセキュリティ教育に苦労されている企業・組織が多いのではないでしょうか。

全体のセキュリティ意識を⾼めるためには、やはり情報システム部⾨の⽅々から従業員の皆さんへ繰り返し注意喚起を⾏うことが効果的です。何か気になったら、すぐに情報システム部⾨へ連絡する。これが徹底されるだけでも、セキュリティレベルは向上します。

もちろん、研修で伝えることも重要なので、⼊社時研修以外にも⾏っていただきたいのですが、そのための資料作成を負担に感じられる⽅も多いと思います。「情報セキュリティハンドブック」は、セキュリティご担当者だけでなく、社内研修資料として⼀般の従業員の⽅向けにお使いいただくことも想定して作成しており、実際の使⽤例もあります。

ぜひ、NISCのWebサイトからPDFデータをダウンロードして研修資料としてお使いください。著作権はNISCが留保しますが、全体を印刷して配付するだけでなく、必要な部分だけを抜粋して配付したり、ページ単位やイラスト単位での利⽤など、⾃由にご活⽤ください。

保有するIT資産の脆弱性情報の把握が重要なセキュリティ対策に

「情報セキュリティハンドブック」にはパスワードについて重点的に記載されていますが、認証の強化の重要度が⾼まっているのでしょうか。

数年前とは⽐べものにならないほど、企業・組織の中でIDとパスワードの⼊⼒が求められるシステムが増えています。組織内のネットワークへの侵⼊を防ぐためには認証の強化が重要です。

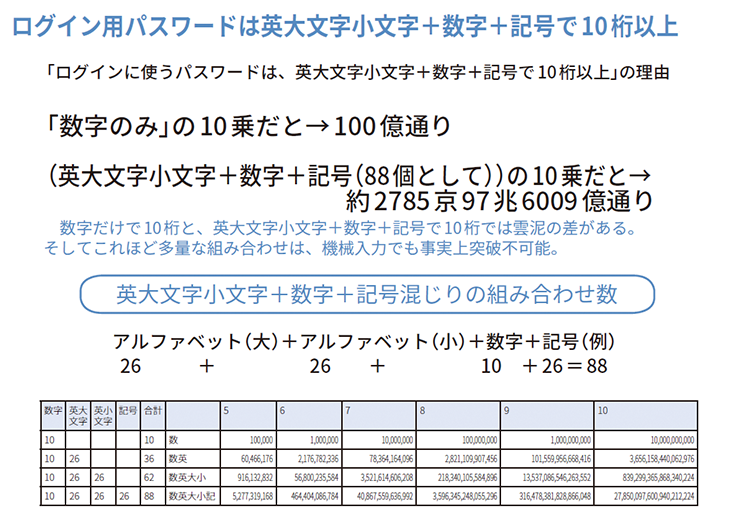

パスワードは、記号や英⼤⽂字⼩⽂字が混ざっていない簡単に推測されるものでは、すぐに破られてしまう可能性が⾼いため、NISCでは、英⼤⽂字⼩⽂字+数字+記号混じりで少なくとも10桁以上に設定することを推奨しています。複雑なパスワードが覚えられない場合には、専⽤のパスワード管理ツールを使ったり、ノートなどにメモする場合には、他者に⾒られることのないよう鍵の閉まる引き出しに⼊れ、忘れたときの対策をしておけば安⼼です。

⼀番やってはいけないのは、スマートフォンやノートPCのメモアプリに暗号をかけずにパスワードを残すことです。スマートフォンやノートPCは外出先で紛失するリスクがありますし、サイバー攻撃により盗まれる可能性もあります。

また、パスワードをいくつも覚えるのは⼤変なので、⼀つのパスワードを複数のシステムで使い回す⼈が多いという調査データがありますが、近年、パスワードリスト攻撃が増加していることもあり、パスワードの使い回しは⾮常に危険です。悪⽤されるリスクを低減させるため、システムごとにパスワードを変えることを従業員の⽅々に徹底してください。

さらに通常のパスワードに加え「知識情報」「所持情報」「⽣体情報」のうち、2つ以上を組み合わせる多要素認証を取り⼊れることをお勧めしています。IDとパスワードだけの認証に⽐べてセキュリティレベルは向上しますので、ぜひ導⼊をご検討ください。

2018年、総務省とNISCが「パスワードの定期変更が不要」との⾒解を⽰したと報道されました。本来伝えたかったのは「パスワードの定期変更をシステムが強制するのはおかしい、パスワードが正しく管理されていれば定期的に変更する必要はない」ということです。

定期的に変更を強いられるために、パスワードが単純でパターン化されてしまうことの⽅が危険だというメッセージだったのですが、⼀部のメディアで「定期的なパスワード変更は、かえって危険」という、私どもの思惑とは違う誤った報道に⼾惑っています。

3か⽉や1年など決まった期間での変更を強制する必要はありませんが、メディアで報道されるような⼤きなセキュリティインシデントが発⽣したときには、攻撃者はさまざまな企業・組織に侵⼊を試みている可能性が⾼いと考えられます。

泥棒は、ある家にいきなり侵⼊するわけではありません。事前に狙いを定めた家を下⾒して、その家の住⼈の⾏動パターンを把握し、さらに本当に不在かどうかドアをノックするなどして確かめます。泥棒に家が狙われているかもしれない状況で、「絶対に鍵を変えない」⼈はまずいないと思います。何かあったかもしれない、起こるかもしれないというときには、必ず組織全体のパスワードを変更することをお勧めします。従業員の⽅々への周知・徹底もお願いします。

パスワードの安全性を⾼めるには(情報セキュリティハンドブック28ページ)

最新の脅威や攻撃の⼿⼝について、能動的な情報収集が必要とのことですが、複数の業務を兼務されているセキュリティ担当者にとって時間的に難しいのではないでしょうか︖

⽇々発信されるすべての情報を収集し把握することは難しいと思いますが、⾃組織に関係する情報の収集に限定すれば、それほどハードルは⾼くないと思います。そのためには、⾃組織の情報資産を漏れなく把握することが必要です。

資産管理ツールを活⽤し、ネットワークにつながっている機器には何があるのか、そこにインストールされているソフトウェアや、適⽤されているセキュリティパッチのバージョンまで、常に最新の情報を把握できる環境にしてください。

また、各メーカーから公表される脆弱性情報を⼊⼿することも重要です。これもツールを活⽤し、⾃組織に関連する脆弱性情報が素早く⼊⼿できる仕組みがあれば難しいことではないと思います。

2017年に世界各地で猛威を振るったランサムウェアWannaCryは、⽇本の企業・組織にも多くの被害をもたらしましたが、攻撃が⾏われる数か⽉前には公開されていた脆弱性を狙った攻撃であったため、攻撃を受けた企業・組織でもセキュリティパッチが適⽤されていれば、あのような被害に遭うことはありませんでした。

脆弱性情報を把握し適切に対処することは、企業・組織の事業継続のために⽋かすことはできません。

問題解決に必要なのは、経営者がサイバーセキュリティの現状を知ること

⽇本の企業・組織におけるセキュリティ対策の⼀番の問題点は何だとお考えですか︖

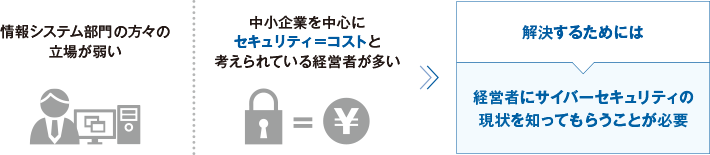

セキュリティ対策を担われているのが情報システム部⾨の⽅という企業・組織は多いと思いますが、組織における情報システム部⾨の⽅々の⽴場が弱いことが⼀番の問題だと感じています。

トラブルが何も起こらないのが当たり前で、何かあれば責任を負わされる。情報システム部⾨の皆さんは、褒められないのに怒られるという、とても苦しい⽴場に置かれている⽅が多いのではないでしょうか。情報システム部⾨は、各部⾨の状況を横断的に把握し、経営層とも直結して⾃組織に必要なセキュリティ対策を推進する⾮常に重要な役割を担っています。

しかし、中⼩企業を中⼼に「セキュリティ=コスト」と考えられている経営者が多いことで、情報システム部⾨の⽅々が組織の中でうまく⽴ち回れない状況に陥っているように思います。

このところ、組織内のサイバーセキュリティ対策を専⾨に扱うインシデント対応チーム「CSIRT」を⽴ち上げる企業・組織が増えています。本来は情報システム部⾨だけでなく組織を横断して取り組む必要がありますが、実際に運営に関わっているのは情報システム部⾨のみで、名ばかりで実効性のない「なんちゃってCSIRT」となっていることが少なくありません。

企業・組織のセキュリティ対策推進についてアドバイスを求められることがしばしばあるのですが、その際、セキュリティのセミナーに参加するべきなのは、セキュリティ担当者ではなく経営者だとお伝えしています。経営者に企業・組織を取り巻くサイバーセキュリティの現状を知ってもらうことが、問題解決にとって⼀番必要なことだと感じています。

⼤阪の中⼩企業30社を調査した結果、すべてにサイバー攻撃が仕掛けられた形跡があると判明したという報道がありました。

先ほどの例で⾔えば、泥棒が何回も家に侵⼊しようとしているのに、狙われた側がそれに気づいていないということと同じです。地⽅の企業だから狙われるわけがないと思われている⽅もいらっしゃるかもしれませんが、インターネットの世界に距離は関係ありません。インターネットは世界中とつながっているわけですから、すべての企業・組織がいつでもどこからでも攻撃されて当たり前の状況です。

セキュリティ対策の⽢い企業が攻撃の踏み台にされる事例も増えています。この現実を経営者に知ってもらうことが、企業・組織のセキュリティ対策の向上と情報システム部⾨の⽅々の⽴場を押し上げるために必要だと考えています。

⽇本の企業・組織におけるセキュリティ対策の問題点

東京2020開催前後には、⽇本の企業・組織というだけで流れ弾に当たる可能性があります

本誌の読者アンケートに、「何か起きたとき、まず何をしたらいいのか、どこに連絡したらいいのかわからない」という回答がありました。このようなご担当者に向けてアドバイスをお願いします。

マルウェア感染時や情報漏洩発⽣時の対応を外部に委託するサービスを契約している企業・組織もあると思います。しかし、セキュリティ対策にそこまで予算をかけられない場合には、システムを導⼊したSIerに相談し、万が⼀の場合はどのように対応したらいいか、アドバイスを受けておくことも有効だと思います。SIerやセキュリティツールのメーカー、そしてセキュリティ関係機関とすぐに連絡が取れる関係を築いておくことは、いざというときに役⽴ちます。

また、警察にもサイバー犯罪対策課がありますので、問題が発⽣した際には連絡を⼊れることで事後の対応についてもアドバイスを受けられます。警察に問い合わせることはハードルが⾼いと思われるかもしれませんが、各都道府県本部にはサイバー犯罪相談窓⼝がありますので、もしものときに役に⽴つと思います。

2020年の東京オリンピック・パラリンピックを標的にした攻撃への備えについて、東京に事業拠点がない企業・組織は無関係だと思われているのではないでしょうか?

オリンピック・パラリンピックのような⼤きなイベントや、災害など世界が注⽬する出来事が起こったときには、残念ながら必ず便乗したサイバー攻撃が発⽣します。過去にも、イベントが⾏われた都市や災害が発⽣した場所の名称とよく似た名前の企業が攻撃された例があります。

攻撃は世界中から⾏われるため、東京オリンピックでは「東京」や「トウキョウ」と似た名称、響きであれば間違って狙われる可能性は⼗分にあり得ます。事業所が⼤阪にしかないから⼤丈夫とは⾔えません。「東京」や「トウキョウ」にまったく関係なくても、⽇本の企業・組織というだけで、いつ流れ弾に当たるかわかりません。万が⼀に備えて東京以外の地元密着型の企業・組織でも対策の強化をお願いします。

最後に、情報システム部⾨の皆さまへメッセージをお願いします。

官⺠におけるサイバーセキュリティ対策の推進に関する企画および⽴案する組織の⼈間として、情報システム部⾨の⽅々が、企業・組織の中で弱い⽴場に⽴たされることが多い現状を、⾮常に残念に感じています。

経営者の⽅々には、過去にセキュリティ対策が⼗分でなかったことにより情報漏洩を起こした企業が、経済的な損失だけでなく、いまだに信⽤を回復するのが難しい状況であること、情報を漏洩させた企業が受けるダメージについて、もっと認識していただく必要があると考えています。

私どもは、⼀般社団法⼈⽇本経済団体連合会(経団連)や地域の商⼯会議所などとも連携して経営者の⽅々へ伝えていく活動を強化し、サイバーセキュリティ対策が「経費でなく経営課題である」ことが浸透するよう努めていきます。

情報システム部⾨の⽅々には、これまで以上に従業員の皆さんへの注意喚起に加え業務のIT化を推進していただきながら、⼈の脆弱性に由来するセキュリティインシデントへの対策をお願いします。

また、組織全体でサイバーセキュリティの問題に対処していくために、「なんちゃってCSIRT」でもいいので、まずは形から⼊ってみてください。情報システム部⾨だけでなく、組織全体で横断的に取り組める体制を作っておくことで、サイバーセキュリティ対策が事業継続のために必要であることが徐々に浸透していくはずです。

(「SKYSEAClientViewNEWSvol.68」2019年9⽉掲載/2019年7⽉Sky株式会社にて取材・制作)